駭客鎖定臺灣公部門、研究機構、大學發動網釣攻擊,並在網頁郵件系統注入惡意JavaScript竊密

趨勢科技近日揭露一起自去年2019年5月開始,新的駭客組織Earth Wendigo發動的網路釣魚攻擊,這起攻擊行動鎖定臺灣的政府組織、研究機構,以及大學下手。而為了能讓攻擊範圍更廣,駭客進一步在郵件網頁系統上注入惡意JavaScript。

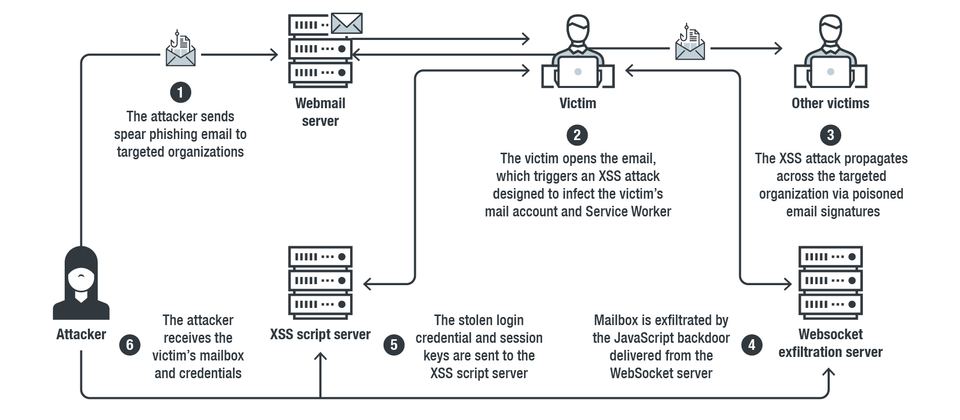

圖片來源: 趨勢科技

網路郵件釣魚攻擊事件層出不窮,但駭客為了能夠掌控受害者的電子郵件信箱帳號,他們也發展出較為複雜的手法,來暗中收集能存取這些帳號的資料,而且,這樣的手法還針對臺灣公部門與研究機構而來。

在1月5日,趨勢科技公開自2019年5月出現的網路釣魚攻擊行動,駭客的手法相當特殊,藉由釣魚郵件讓受害者上鉤之後,他們不僅透過受害者的郵件簽名檔,對他人發動XSS攻擊橫向感染,同時還竊取信箱內容,以及登入電子郵件信箱的憑證,或是連線階段(Session)的金鑰等。該公司指出,這樣的攻擊手法,過往沒有駭客如此做過,他們將發動攻擊的駭客組織命名為Earth Wendigo。

這個網釣郵件會發起的惡意行為,包含了會竊取瀏覽器Cookie和網頁信箱的連線金鑰,並傳送到遠端伺服器;再者,則是在受害者電子郵件的簽名檔加入惡意腳本,並感染聯絡人。

駭客為了能讓惡意腳本持續注入在網頁郵件系統上,他們濫用系統的XSS漏洞。不過,趨勢並未透露漏洞CVE編號與受到波及的網頁郵件系統為何。

另一方面,駭客也將惡意JavaScript程式碼註冊於受害電腦瀏覽器的Service Worker,這是瀏覽器內建功能,能讓JavaScript在受害者關閉瀏覽器後,持續在背景運作。而這個被註冊的腳本,不僅會偷取登入帳密,還能竄改網頁郵件頁面內容,以便透過上述的XSS漏洞植入惡意腳本。趨勢科技表示,這是他們首度發現駭客實際濫用瀏覽器Service Worker的攻擊行動。

對此,該公司呼籲,企業不只要培養員工的資安意識,也應該要落實內容安全管制政策(CSP),來防範這種濫用XSS發動攻擊的手法。

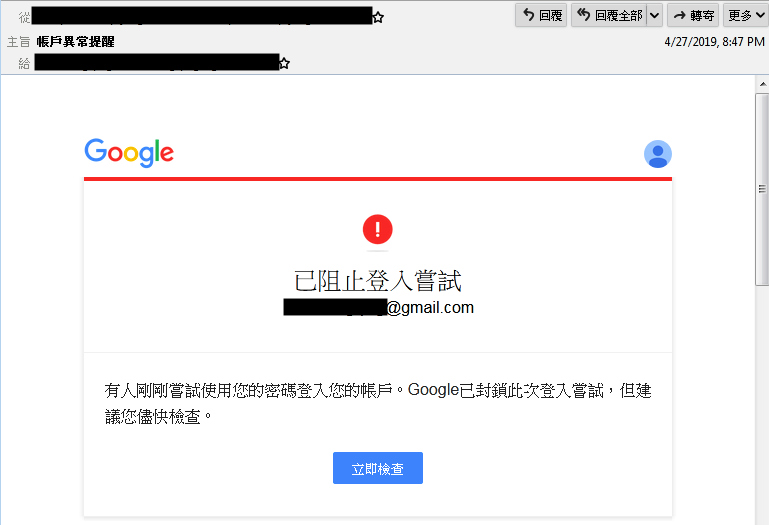

在駭客組織Earth Wendigo發動的網路釣魚攻擊中,他們寄送如圖中的信件,讓誘使收信人上當。這乍看之下是Google的異常存取警告信,不過一旦收信者按下了「立即檢查」按鈕,他的電子郵件信箱的簽名檔,便會被植入惡意腳本替駭客散布釣魚信件。

為迴避偵測,駭客運用網頁郵件系統搜尋的功能觸發腳本

在這起攻擊行動中,駭客究竟是如何竊取郵件內容的呢?趨勢科技指出,Earth Wendigo利用JavaScript後門,在受害者電腦與駭客的伺服器之間建立WebSocket連線,接著,這個攻擊者的伺服器會向電腦的瀏覽器下達指令,接收郵件信箱的信件內容與附件。

受害者會收到偽裝成廣告的釣魚郵件,其內容是線上購物的優惠券,但這封信件內嵌了惡意的JavaScript,為了避免被察覺有異,駭客利用混淆手法來回避偵測,而且,這個惡意腳本運作的方式也並非直接執行,而是透過網頁郵件系統的搜尋建議功能來觸發,趨勢科技指出,駭客這麼做的目的,是要避免被靜態資安檢測機制發現。

更進一步來說,受害者收到的這封郵件,會藉由樣式表(CSS)的backgroup-image功能,產生數個郵件搜尋請求,將惡意程式碼變成網頁郵件系統的常用關鍵字,駭客接著利用新嵌入的HTML元素,搜尋關鍵字java,來載入網頁郵件系統的搜尋建議,來執行惡意腳本。如此一來,駭客不僅將惡意程式碼藏匿於CSS元素中,而成功回避偵測,這組程式碼還會產生新的腳本,從遠端伺服器載入其他惡意的JavaScript程式碼。

而這些發動網路釣魚的郵件還有個特點,那就是這些郵件是與受害者相同組織的其他使用者寄出,看起來更加幾可亂真,一般使用者很難看出其實是釣魚郵件。

瀏覽器Service Worker機制出現真實濫用案例

除了透過執行惡意腳本來竊密,趨勢科技指出,Earth Wendigo為了讓這個腳本不斷被載入執行,他們採取了2種方式來感染網頁郵件系統,其中一種是藉著網頁郵件系統的XSS漏洞,在網頁注入惡意程式碼,而這項漏洞出現在該系統提供使用者在首頁建立捷徑的功能之中。

另一種方式,攻擊者則是將惡意的JavaScript,註冊到受害者電腦瀏覽器的Service Worker腳本。由於Service Worker是瀏覽器廠商提供的延伸機制,讓網頁應用程式在沒有網路連線時處理相關通訊。其實,Service Worker所存在的資安風險曾引起關注,甚至有概念性驗證攻擊,但過往並未出現在真實攻擊事件中。

從趨勢分析其中一個此攻擊行動的惡意腳本,他們發現該腳本上傳了遭到竄改的Service Worker腳本到網頁郵件伺服器,並假冒成原本該伺服器提供的原始腳本,接著,再將這個Service Worker腳本登錄到用戶端的Service Worker服務,並將伺服器上的腳本刪除。

資料來源:iThome

瀏覽數:

分享